Infraestructuras críticas: el nuevo campo de batalla de los cibercriminales

En el último año los sistemas de varios países han sido vulnerados, siendo el más reciente el hackeo de la plataforma del Servicio...

Kaspersky detecta aumento de ciberamenazas ante el lanzamiento del iPhone 14

Expertos en seguridad de la empresa han descubierto miles de sitios web falsos diseñados para el robo de datos financieros y cuentas de...

Microsoft anunció nuevas soluciones de ciberseguridad para rastrear actividades y patrones delictivos

La compañía presentó Microsoft Defender Threat Intelligence y Microsoft Defender External Attack Surface Management. Ambas soluciones permiten a las organizaciones tener una mirada más...

Los métodos más utilizados por cibercriminales para lograr acceso a redes corporativas

ESET Latinoamérica, compañía líder en detección proactiva de amenazas, analiza los 10 vectores de acceso inicial más utilizados por actores maliciosos para lograr...

Campaña de malware ataca principalmente hoteles de América Latina

El Equipo de Investigación de Amenazas de HP Wolf Security ha publicado un informe detallado sobre una sigilosa campaña de malware que utiliza archivos...

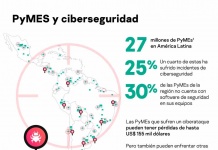

Más del 75% de los ciberataques va dirigido a las Pymes

El 70% de ellas no cuentan con soluciones de ciberseguridad lo que, al ser atacadas, podría incluso hacer que cierren su negocio.

La...

Estudio de Marsh y Microsoft: Las empresas no confían en su capacidad para gestionar...

Junio 2022 – Después de casi tres años de un cambio en el modelo trabajo, una inevitable transformación digital e innumerables ataques de ransomware,...

Kaspersky: las PyMEs de América Latina enfrentan un creciente número de ciberataques

Cifras de la empresa de ciberseguridad revelan un aumento de triple dígito en ataques para el robo de contraseñas en México, Brasil, Colombia...

Países de América Latina entre los afectados por un nuevo grupo de ransomware, señala...

BlackCat, sucesor de los grupos BlackMatter y REvil, apunta a entornos corporativos con malware extremadamente efectivo y personalizable

27 de abril de 2022

En un nuevo...

Más de un tercio de las organizaciones industriales carece de políticas ambientales, sociales y...

En el Día Mundial de la Tierra, Kaspersky explica por qué estas políticas son necesarias para ayudar a mitigar los riesgos de sustentabilidad...