ESET advierte sobre esta técnica de phishing que se vale de códigos QR para engañar a sus víctimas, y así obtener información sensible o redirigirlas a un sitio web malicioso.

Santiago, 4 de noviembre de 2024.- El cibercrimen es un negocio, y por tal motivo los actores maliciosos no descansan a la hora de buscar nuevas estrategias para engañar a sus víctimas. En este caso, los estafadores se aprovechan de la implementación masiva de los códigos QR (utilizados, por ejemplo, para ofertas, conocer el menú de un restaurante, la información de un producto o hasta realizar pagos) como una nueva manera de engañar a las personas. ESET, compañía líder en detección proactiva de amenazas, alerta sobre qué es el quishing, cómo funciona, por qué puede ser tan peligroso, y de qué manera es posible protegerse.

El quishing es una técnica de phishing que se vale de códigos QR para engañar a sus víctimas, y que éstas revelen sus datos personales o cualquier otro tipo de información sensible, con el objetivo de redirigirlos a un sitio web malicioso. Funciona de la misma manera que los ataques de phishing tradicionales, con la diferencia que en vez de valerse de un correo electrónico o un SMS con un enlace malicioso, necesita que la víctima escanee el código QR apócrifo.

Para llevar a cabo esta técnica, los actores maliciosos insertan un código QR en redes sociales, ofertas expuestas en internet, un correo, una calcomanía o folletos físicos para que sea escaneado por alguna persona.

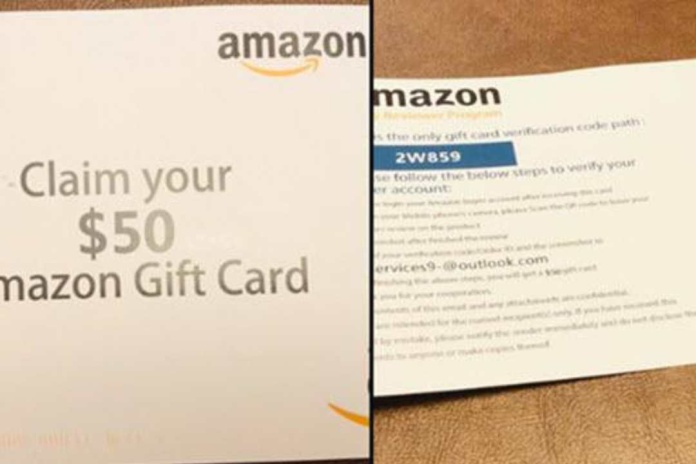

Utiliza técnicas de ingeniería social para convencer a su víctima de que se trata de un código legítimo y que escaneándolo obtendrá algún beneficio o recompensa. Muchas veces hasta haciéndose pasar por empresas o marcas reconocidas mundialmente.

Pie de imagen: Ejemplo de una estafa que utiliza el nombre de Amazon para engañar a su víctima mediante el quishing. Fuente: @newmediaguynyc en X.

También es posible que los ciberatacantes recurran a mensajes que apelen al sentido de urgencia, incentivando al usuario a que escanee el código QR para evitar, por ejemplo, la suspensión de una de sus cuentas.

Pie de imagen: Ejemplo de una estafa de quishing, que apela al sentido de urgencia de la víctima. Fuente: Nibusinessinfo

Una vez que es escaneado el QR, puede redirigir a la víctima a un sitio web malicioso para robarle datos personales o información sensible. Por ejemplo, puede llevarlo a un sitio que simule ser el de un banco, y solicitar sus credenciales bancarias. Otra opción es que mediante el código QR se descargue malware en el dispositivo.

Existen buenas prácticas que se pueden poner en práctica para reducir el riesgo de ser víctimas de quishing. ESET recomienda las siguientes:

-

Tener en cuenta el origen del código QR: antes de escanearlo, es recomendable asegurarse de que proviene de una fuente fiable.

-

Utilizar alguna aplicación que permita previsualizar la URL a la que deriva el código QR, con el objetivo de confirmar si es segura o no.

-

Tener cautela ante códigos QR que llegan de manera inesperada o de algún desconocido y prometen beneficios sustanciosos: quizás la mejor decisión sea no escanearlo para evitar posibles inconvenientes.

-

Siempre tener instalada y actualizada una solución de seguridad confiable en los dispositivos móviles, más aún en los que se realizan operaciones bancarias o manejan información sensible.

Para conocer más sobre seguridad informática visite el portal de noticias de ESET: https://www.welivesecurity.