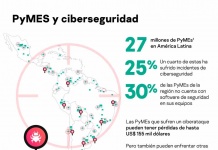

Más del 75% de los ciberataques va dirigido a las Pymes

El 70% de ellas no cuentan con soluciones de ciberseguridad lo que, al ser atacadas, podría incluso hacer que cierren su negocio.

La...

Estudio de Marsh y Microsoft: Las empresas no confían en su capacidad para gestionar...

Junio 2022 – Después de casi tres años de un cambio en el modelo trabajo, una inevitable transformación digital e innumerables ataques de ransomware,...

Kaspersky: las PyMEs de América Latina enfrentan un creciente número de ciberataques

Cifras de la empresa de ciberseguridad revelan un aumento de triple dígito en ataques para el robo de contraseñas en México, Brasil, Colombia...

Países de América Latina entre los afectados por un nuevo grupo de ransomware, señala...

BlackCat, sucesor de los grupos BlackMatter y REvil, apunta a entornos corporativos con malware extremadamente efectivo y personalizable

27 de abril de 2022

En un nuevo...

Más de un tercio de las organizaciones industriales carece de políticas ambientales, sociales y...

En el Día Mundial de la Tierra, Kaspersky explica por qué estas políticas son necesarias para ayudar a mitigar los riesgos de sustentabilidad...

Transformación digital: 3 de cada 4 empresas utilizan la IA para contrarrestar los ciberataques

Ante un aumento de dispositivos de IoT conectados y la necesidad de crear aplicaciones más sofisticadas, las empresas se enfrentan cada vez más a...

Seguridad de datos: Cómo hacer frente a esta amenaza con ayuda de la tecnología

Esta materia se ha visto fuertemente afectada durante los últimos años y sobre todo con el aumento en el uso de la tecnología, es...

Chile es uno de los países más afectados por Emotet, el malware que...

Emotet, el peligroso troyano avanzado y autopropagable, se convirtió en el malware más frecuente en Chile durante el último mes, afectando a miles de...

Las Fake News sobre ciberataques se extienden rápidamente, mientras el conflicto entre Rusia y...

El grupo pro-ucraniano AgainstTheWest afirma haber accedido al motor de búsqueda ruso, publicando archivos “filtrados" como prueba. La información ya era pública.

El...

Aumentan un 196% los ciberataques contra el Gobierno y el sector militar de Ucrania...

Los ciberataques contra el Gobierno y el sector militar de Ucrania se han incrementado en un asombroso 196% en los tres primeros días de...