Alcaldesa de Colina destacó avances en Salud y Educación en Cuenta Pública 2024-2025

En el Centro Cultural de Colina, la alcaldesa Isabel Valenzuela presentó su Cuenta Pública 2024-2025, instancia en la que expuso los principales avances de...

Reformas migratorias en Chile: ¿Mayor inclusión o nuevas barreras laborales?

Fernando Carreño, asociado senior de Apparcel Uriarte Abogados (https://apparcel.cl/)

Santiago, El 26 de noviembre del año 2024, la Cámara de Diputados y Diputadas aprobó un conjunto...

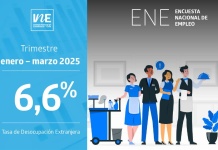

Tasa de desocupación de la población extranjera fue 6,6% en el trimestre enero–marzo de...

En doce meses, las personas extranjeras ocupadas aumentaron 2,6%.

La tasa de desocupación extranjera en Chile se situó en 6,6% durante el trimestre enero–marzo...

Contratación ciega emerge como alternativa para frenar el nepotismo en el Estado

El rechazo legislativo a una ley contra el nepotismo reabre el debate sobre la necesidad de establecer mecanismos más objetivos en los nombramientos públicos...

Confianza empresarial en Valparaíso se mantiene en nivel levemente pesimista

La Asociación de Empresas Región de Valparaíso –ASIVA dio a conocer el resultado del estudio Índice de Confianza Empresarial de la Región de Valparaíso...

Cinco nuevos directores se integran al directorio de ACTI para el periodo 2025–2027

La Asociación Chilena de Empresas de Tecnologías de Información (ACTI A.G.), celebró su Asamblea Anual de Socios 2025 donde se definieron nuevos liderazgos...

Fijar la mirada: La justicia es trascendencia

Sin tanta sorpresa, pero con profunda nostalgia y tristeza la mañana de este Lunes de Pascua, hemos despertado con el fallecimiento del Papa Francisco,...

Data, protección y urgencia: el desafío empresarial de 2025

Por Juan Pablo Beltrán, Partner de Ciberseguridad y Resiliencia de Cybertrust Latam

La transformación digital ha cambiado la manera en que operan las empresas y...

Falsos SMS por multas del TAG

Alerta por nueva estafa digital que afecta a miles de chilenos

Una nueva ola de ciberfraudes vía mensaje de texto está afectando a miles de...

Directorios y comités de Riesgo: ¿Cómo integrar un modelo de infracciones en la gestión...

José Lagos Docente UEjecutivos Facultad de Economía y Negocios Universidad de Chile

La entrada en vigencia de la Ley 21.575 representa un hito para la...